Krajobraz cyberbezpieczeństwa uległ w ostatnich latach fundamentalnej i nieodwracalnej transformacji. Zmiana ta jest napędzana powszechną adaptacją sztucznej inteligencji (AI) oraz dużych modeli językowych (LLM) przez grupy cyberprzestępcze i zaawansowanych aktorów sponsorowanych przez państwa (APT). Tradycyjne paradygmaty obronne, opierające się na manualnej reakcji człowieka oraz predefiniowanych, statycznych sygnaturach, okazują się rażąco niewystarczające. W starciu z zagrożeniami operującymi z tzw. prędkością maszynową, klasyczny antywirus to jedynie iluzja bezpieczeństwa. Właśnie dlatego profesjonalne utwardzanie systemów operacyjnych stało się absolutnym priorytetem dla każdego administratora serwerów i inżyniera sieciowego. W dobie, gdy ataki oparte na AI notują wzrost o 89% rok do roku, odpowiednia konfiguracja serwerów, wdrożona architektura Zero Trust oraz najnowsze technologie takie jak eBPF stanowią pierwszą i najważniejszą linię obrony.

Ewolucja asymetrii zagrożeń i ataki z prędkością maszynową

Średni czas potrzebny atakującym na przełamanie zabezpieczeń i rozpoczęcie propagacji w sieci (tzw. breakout time) spadł do bezprecedensowego poziomu 2 minut i 7 sekund. Co gorsza, według globalnych analiz (m.in. raportu firmy CrowdStrike), w skrajnych przypadkach e-przestępczości czas ten uległ kompresji do zaledwie 27 sekund. Zdolność agentów sztucznej inteligencji do autonomicznego planowania, testowania i wykonywania wieloetapowych operacji hakerskich w ciągu ułamków minut drastycznie zmniejsza okno czasowe na skuteczną reakcję ze strony obrońców.

Raport analityczny firmy Booz Allen Hamilton obnaża brutalną rzeczywistość: cyberbezpieczeństwo wkracza w fazę, gdzie złośliwe algorytmy całkowicie eliminują czas pomiędzy początkową intruzją a ostatecznym wpływem na system. Niestety, większość tradycyjnych architektur obronnych nadal działa w oparciu o ludzkie ramy czasowe – analizę incydentu liczoną w godzinach, naprawę w dniach, a wdrażanie poprawek w tygodniach. Współczesne złośliwe oprogramowanie wykorzystuje zautomatyzowany rekonesans do przełamywania zabezpieczeń niemal w czasie rzeczywistym. Przy szacowanych 2200 cyberatakach dziennie w skali globalnej, organizacje są zmuszone do całkowitej redefinicji swojego podejścia do bezpieczeństwa, gdzie utwardzanie systemów przestaje być zbiorem opcjonalnych „dobrych praktyk”, a staje się warunkiem przetrwania.

Dojrzewanie zagrożeń: Od phishingu do autonomicznych agentów

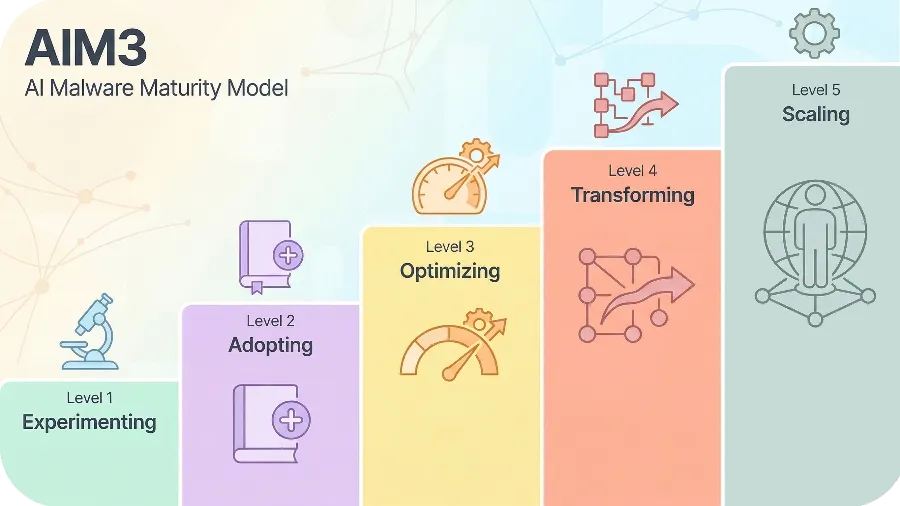

Choć nagłówki portali technologicznych często straszą w pełni autonomicznym złośliwym oprogramowaniem, rzeczywistość opiera się na stopniowej ewolucji. Model AI Malware Maturity Model (AIM3) pozwala podzielić wykorzystanie AI w atakach na konkretne poziomy:

- Poziom 1 (Eksperymentowanie): Atakujący, badacze i środowiska akademickie tworzą wczesne prototypy, proste przykłady i koncepcje (PoC). Na tym etapie wykorzystanie GenAI opiera się na podstawowych metodach i badaniu złośliwych możliwości, bez ich poważnego zastosowania operacyjnego.

- Poziom 2 (Adaptacja): Cyberprzestępcy włączają GenAI do dobrze znanych przepływów pracy, takich jak tworzenie e-maili phishingowych, zbieranie informacji o celach (research) czy pisanie kodu. Nacisk kładziony jest na automatyzację prostych, powtarzalnych zadań, bez radykalnej zmiany tradycyjnych metod hakerskich.

- Poziom 3 (Optymalizacja): Atakujący zaczynają integrować sztuczną inteligencję bezpośrednio z łańcuchem ataku. AI (działając lokalnie lub poprzez API) jest wykorzystywane do introspekcji systemu, generowania poleceń i adaptacji złośliwego kodu w czasie niemal rzeczywistym.

- Poziom 4 (Transformacja): Powstają ofensywne frameworki natywne dla AI. Łączą one wieloetapowe planowanie i wykorzystanie narzędzi z modelem nadzoru „człowieka w pętli” (Human-in-the-Loop – HITL). Są to pierwsze, celowe próby tworzenia operacji opartych głównie na AI, wykorzystujące wzorce agentowe, a nie tylko dołączające GenAI do starych skryptów.

- Poziom 5 (Skalowanie): Cyberprzestępcy budują systemy agentowe do kompleksowego zarządzania kampaniami (od planowania, przez egzekucję, po utrzymanie dostępu) bez absolutnie żadnego nadzoru człowieka. Zautomatyzowane podejmowanie decyzji na wielką skalę reprezentuje górną granicę możliwości, do której obecnie zmierzają hakerskie innowacje.

Obecnie większość rzeczywistych incydentów plasuje się na wczesnych poziomach (1-3), gdzie sztuczna inteligencja działa jako „mnożnik siły” (force multiplier) dla istniejących narzędzi hakerskich, drastycznie obniżając barierę wejścia dla cyberprzestępców o niższych umiejętnościach technicznych.

Dominującym wektorem kompromitacji wciąż pozostaje phishing, który ewoluował w sposób przerażający. Badania z 2025 roku wykazują, że blisko 82,6% przeanalizowanych wiadomości phishingowych zostało wygenerowanych przy użyciu treści stworzonych przez sztuczną inteligencję (narzędzia takie jak FraudGPT czy WormGPT). Pozwala to na generowanie bezbłędnych gramatycznie i wysoce kontekstowych e-maili oraz klonowanie głosu kadry kierowniczej, co drastycznie ułatwia kradzież początkowych poświadczeń.

Anatomia złośliwego oprogramowania sterowanego przez LLM

Dzisiejsze utwardzanie systemów musi uwzględniać fakt, że złośliwy kod nie posiada już stałej, przewidywalnej formy. Ewolucja złośliwego oprogramowania przeszła w fazę w pełni operacyjną, gdzie zachowanie programu jest dynamicznie modyfikowane w trakcie jego wykonywania (mid-execution).

Doskonałym przykładem zagrożenia z Poziomu 3 (Optymalizacja) jest złośliwe oprogramowanie PROMPTFLUX, pełniące funkcję droppera opartego na VBScript. Łączy się ono z interfejsem API modeli językowych i nakazuje modelowi regularne, całkowite przepisanie własnego kodu źródłowego. Efektem jest polimorfizm absolutny, neutralizujący mechanizmy detekcji opierające się na statycznych sygnaturach plików. Podobnie działa narzędzie PROMPTSTEAL (często przypisywane grupom takim jak rosyjska APT28), które za pośrednictwem API generuje w czasie rzeczywistym natywne polecenia dla systemu Windows, unikając twardego zapisywania złośliwych komend w swoim pliku wykonywalnym.

W świecie Linuksa i infrastruktury chmurowej obserwujemy działanie kodu takiego jak QUIETVAULT, który analizuje preinstalowane narzędzia konsolowe AI na zainfekowanej maszynie, by wyszukiwać specyficzne poświadczenia (np. tokeny GitHub czy certyfikaty NPM), ułatwiając niszczycielskie ataki na łańcuch dostaw oprogramowania. Z kolei systemy ransomware, takie jak infrastruktura MalTerminal, potrafią dynamicznie modyfikować rutyny szyfrowania podczas trwania ataku. W obliczu takich zagrożeń, ataki oparte na AI z łatwością obchodzą statyczne zapory, wymagając od nas nowej filozofii ochrony.

Fundamenty ochrony: Od sprzętu po Zero Trust

Konwencjonalne metody, w których utwardzanie systemów opierało się wyłącznie na oprogramowaniu (np. DEP czy podstawowy ASLR), wyczerpały swój potencjał. Złośliwi autonomiczni agenci AI, wykorzystywani do zaawansowanego fuzzingu na prędkościach procesora, błyskawicznie lokalizują luki typu Use-After-Free (UAF) czy Out-Of-Bounds (OOB).

Aby zatrzymać ten proces, należy zintegrować warstwę oprogramowania z fizycznymi zabezpieczeniami układów krzemowych (Hardware-Assisted Security):

- Control-flow Enforcement Technology (CET): W procesorach Intel i AMD implementuje tzw. „Shadow Stack”, neutralizując ataki typu ROP i JOP, które próbują przejąć przepływ sterowania procesora.

- Pointer Authentication Codes (PAC): W architekturze ARM wskaźniki używają ułamka dostępnych bitów do adresowania, a pozostała część jest kryptograficznie podpisywana przez klucze sprzętowe, co uniemożliwia wstrzykiwanie nienatywnego kodu.

- Memory Tagging Extension (MTE): Technologia „tagująca” bloki pamięci. Próba wykorzystania przez złośliwy algorytm zwolnionej pamięci kończy się natychmiastowym przerwaniem zadania przez układ krzemowy.

Architektura Zero Trust jako rdzeń systemu

Nawet najlepszy procesor nie uratuje środowiska, jeśli na poziomie sieci i uwierzytelniania wciąż ufamy starym paradygmatom. Architektura Zero Trust (ZTA) eliminuje domniemane zaufanie, traktując każde żądanie dostępu jako potencjalne zagrożenie. W ujęciu systemowym oznacza to oparcie procesów uwierzytelniania na ciągłym cyklu walidacji i analizy telemetrii w czasie rzeczywistym.

Kluczowe filary to zasada najmniejszych uprawnień (Least Privilege) realizowana poprzez model Just-In-Time (JIT) oraz Just-Enough-Access (JEA). Architektura Zero Trust wymaga również rygorystycznej mikrosegmentacji, ograniczającej „promień rażenia” (Blast Radius). Jeśli agent QUIETVAULT skompromituje kontener na serwerze, twarde reguły izolacji uniemożliwią mu ruch boczny do bazy danych. Filozofia zakładanego włamania (Assume Breach) jest tym, co sprawia, że architektura Zero Trust staje się najbardziej skuteczną zaporą, gdy algorytmy obronne przegrają pierwsze uderzenie.

Specyfika środowisk: Jak skutecznie wdrażać utwardzanie systemów?

Proces zabezpieczania infrastruktury różni się diametralnie w zależności od ekosystemu operacyjnego, jednak cel pozostaje ten sam – odebrać złośliwej sztucznej inteligencji pole manewru.

Środowisko Linux i potęga eBPF

Dla społeczności skupionej wokół portalu CreativeArt, Linux stanowi absolutne centrum globalnej infrastruktury cyfrowej. Jądro Linuksa, z racji swojej powszechności, jest dominującym celem eksploracji wektorów zerowych z udziałem sztucznej inteligencji. Utwardzanie systemów w tym środowisku opiera się na implementacji mechanizmów rozwijanych przez Kernel Self-Protection Project (KSPP), takich jak zaawansowany KASLR.

Współczesny model zaufania w systemie Linux opiera się z kolei na rozszerzeniach Mandatory Access Control (MAC) – platformach takich jak SELinux lub AppArmor. Funkcjonowanie mechanizmu MAC w trybie „Enforcing” definitywnie limituje to, jakie zasoby sieciowe i biblioteki dany proces może otworzyć, co ukrywa system bazowy przed wzrokiem oprogramowania mapującego, sterowanego przez sieci neuronowe.

Prawdziwą rewolucją w kontekście odpierania złośliwych ataków AI jest jednak eBPF (extended Berkeley Packet Filter) i system LSM BPF. Tradycyjne metody obserwacji jądra (LKM) niosły ogromne ryzyko błędów typu kernel panic i dawały potencjalnym intruzom zbyt duży dostęp do jądra. Rozwiązanie eBPF to uniwersalny framework pozwalający na kompilację specjalnych fragmentów logiki programowej wewnątrz bezpiecznej, wirtualnej piaskownicy (sandbox) bezpośrednio osadzonej w przestrzeni jądra. Dzięki eBPF, administratorzy uzyskują „rentgenowski wgląd” (x-ray vision) w naturę zdarzeń z mikrosekundowymi opóźnieniami. To pozwala śledzić asynchronicznie każde podejrzane wywołanie systemowe (syscall) generowane przez zmutowany malware, dostarczając telemetrii, bez której dzisiejsze utwardzanie systemów byłoby z góry skazane na porażkę. Alternatywą dla środowisk o krytycznym ryzyku staje się koncepcja „Immutable Infrastructure” (np. Talos Linux), gdzie system plików od momentu startu działa w trybie read-only, fizycznie blokując wstrzykiwanie szkodliwych rutyn.

Windows 11 oraz macOS w korporacjach

Ekosystem Microsoftu to główne pole bitwy na urządzeniach końcowych. Tutaj utwardzanie systemów bazuje na włączeniu funkcji Virtualization-Based Security (VBS) oraz mechanizmu Hypervisor-Protected Code Integrity (HVCI). Tworzą one wysoce zabezpieczony region pamięci oddzielony od jądra, eliminując możliwość modyfikacji krytycznych struktur przez rootkity. W dobie, w której ataki oparte na AI skupiają się na wydobywaniu danych logowania (ang. credential dumping), niezbędne jest włączenie Microsoft Defender Credential Guard, który izoluje procesy NTLM i bilety Kerberos od wzroku intruzów.

Dla użytkowników sprzętu Apple, nowa architektura „Apple Intelligence” integruje mechanizmy ochrony na niespotykanym dotąd poziomie. Wymuszona notaryzacja aplikacji, sprzętowy Secure Enclave oraz przetwarzanie logiki AI w oparciu o Private Cloud Compute (PCC) oddziela procesy modelowania od niezaufanych sieci, chroniąc korporacyjną własność intelektualną przed kradzieżą.

Czy Wazuh ma jeszcze sens w starciu z AI?

Wielu czytelników CreativeArt, zajmujących się administracją, zadaje sobie kluczowe pytanie: czy darmowe, otwartoźródłowe systemy SIEM/XDR, takie jak Wazuh, mają jeszcze rację bytu, gdy cyberprzestępcy używają tak zaawansowanych algorytmów?

Odpowiedź brzmi: tak, ale rola Wazuha musi ewoluować. Klasyczny Wazuh opiera się na statycznych regułach detekcji (tzw. dekoderach i regułach opartych na sygnaturach wyrażeń regularnych). W starciu z polimorficznym złośliwym kodem (takim jak wspomniany PROMPTFLUX), który nie ma stałej struktury, statyczna reguła może okazać się „ślępa”. Jednakże, utwardzanie systemów z wykorzystaniem platformy Wazuh nadal stanowi potężny fundament, jeśli zostanie on odpowiednio zintegrowany.

Po pierwsze, Wazuh to doskonały agregator logów i centralny punkt dowodzenia (Central Nervous System). Kiedy włączymy agentom Wazuh zaawansowaną integrację z osquery oraz telemetrię płynącą bezpośrednio z modułów eBPF, otrzymujemy głęboki wgląd behawioralny w środowisko Linuksa.

Po drugie, moduł Active Response wbudowany w Wazuh może być wyzwalany w oparciu o nietypowe zachowania. Chociaż sam Wazuh nie posiada natywnego silnika uczenia maszynowego najwyższej klasy do samodzielnej analizy, można go w łatwy sposób zintegrować (poprzez API i webhooki) z zewnętrznymi asystentami AI lub modelami analizy behawioralnej. Wazuh staje się wtedy „rękami”, które natychmiast blokują IP, zamykają porty lub izolują kontener za pomocą skryptów bash/python na ułamki sekund po tym, jak zintegrowany silnik detekcji wykryje anomalię. Dlatego architektura Zero Trust w dużej mierze opiera się na ciągłym dostępie do danych, a mało które narzędzie Open Source zbiera je tak wydajnie i rzetelnie na systemach serwerowych jak Wazuh.

Behawioralna Detekcja AI: Walcząc z maszyną za pomocą maszyny

Prawidłowe utwardzanie systemów na poziomie OS, wdrożona architektura Zero Trust oraz solidny sprzęt tworzą fundament. Jednak klasyczna obrona nie jest już w stanie powstrzymać techniki LotL (Living off the Land), w której złośliwe algorytmy AI udają zaufane narzędzia administratora. Dlatego niezbędne staje się wdrożenie systemów Endpoint Detection and Response (EDR) opartych stricte o zasady behawioralnej detekcji.

Behavioral AI ocenia intencje operacyjne i analizuje złożoność łańcuchów wydarzeń. Jeśli zwykły plik Word po godzinie 3 w nocy nagle zaczyna używać nieznanego potoku sieciowego do modyfikacji rejestru (lub wywołuje nietypowe usługi w przestrzeni użytkownika Linuksa), model behawioralny oznacza to jako krytyczne odchylenie, asynchronicznie ubijając złośliwy wątek bez oczekiwania na ręczną interwencję operatora. Jest to konieczne, gdyż zjawisko wypalenia i cyberzmęczenia wśród inżynierów (tzw. alert overload) stanowi dziś jedno z największych zagrożeń w branży IT. Narzędzia z obszaru Agentic Security Operations pomagają przetwarzać setki sygnałów, odsyłając tradycyjne antywirusy do lamusa.

Podsumowanie

W czasach, gdy ataki oparte na AI przełamują zabezpieczenia w mniej niż minutę, utwardzanie systemów operacyjnych nie może być traktowane jako jednorazowy audyt. Jest to proces ciągły, obejmujący sprzęt, rygorystyczne polityki uprawnień wbudowane w jądro systemu (jak eBPF czy HVCI) oraz zaawansowaną analizę logów. Prawidłowo wdrożona architektura Zero Trust to już nie modne hasło (buzzword), lecz realny wymóg techniczny. Mimo ewolucji zagrożeń, potężne narzędzia monitorujące takie jak Wazuh, sprzęgnięte z telemetrią nowej generacji i skryptami automatycznej reakcji, wciąż stanowią kluczowe spoiwo dla bezpieczeństwa każdej serwerowni. Jeśli Twoja organizacja wciąż polega wyłącznie na statycznych sygnaturach, to znaczy, że przegraliście wyścig, zanim ten tak naprawdę się rozpoczął.

Dodaj komentarz